Ich habe gerade ueber virtuelle Ressourcen fuer Benutzer und public SSH-Keys geschrieben. Nach dem gleichen Schema kann man natuerlich auch virtuelle Ressourcen fuer Gruppen erzeugen. Wofuer man das ganze in der Praxis brauchen kann moechte ich an dem folgenden Beispiel erklaeren.

Das ganze basiert auf dem Beispielmodul users aus dem Beitrag Puppet: Virtuelle Ressourcen fuer Benutzer und SSH-Keys. Dort habe ich naemlich fuer den Benutzer mmuster die Gruppe wheel konfiguriert.

Mit Puppet kann ich nun in einem eigenen Modul sehr simpel sicherstellen, dass diese Gruppe auch existiert. Mein Modul groups sieht wie folgt aus:

└── manifests

├── init.pp

├── virtual.pp

└── wheel.pp |

Und auch der Aufbau der drei Dateien sind genau wie die in dem users Modul, nur viel einfacher:

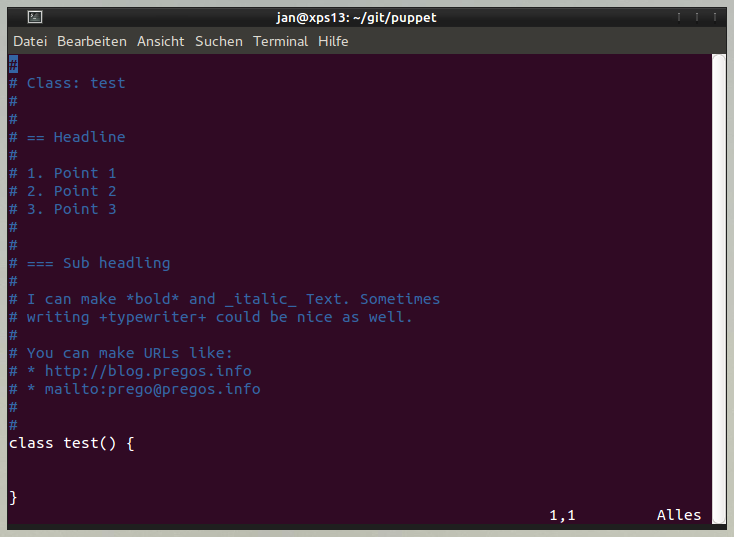

- init.pp

class groups () { include groups::virtual }

- virtual.pp

class groups::virtual { @group { 'wheel': ensure => 'present', } }

- wheel.pp

class groups::wheel inherits groups::virtual { realize( Group['wheel'] ) }

Um sicherzustellen, dass die Gruppe wheel auch wirklich existiert, erweitere ich nun die Klasse mmuster.pp aus dem Beispiel des anderen Beitrags um einen include fuer die Gruppe wheel. Das ganze sieht dann wie folgt aus:

class users::mmuster inherits users::virtual { include groups::wheel realize( User['mmuster'], Ssh_authorized_key['mmuster-privat'] ) } |

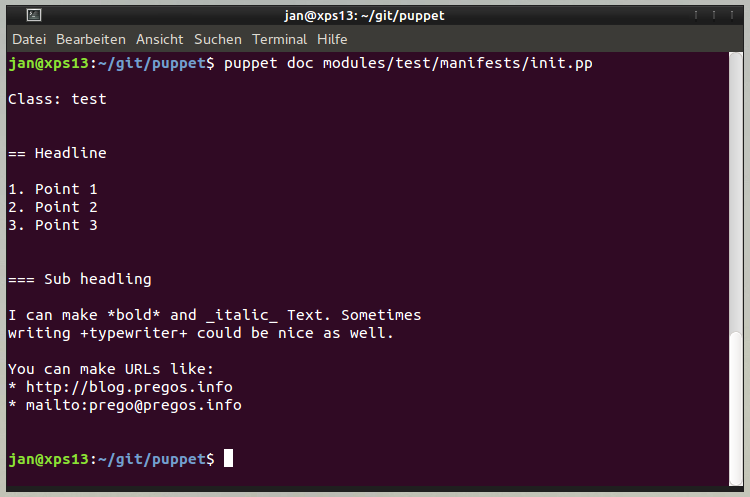

Ich mache das ganze natuerlich nicht einfach nur um den Benutzer in irgendeine Gruppe zu packen, sondern die Gruppe soll auch spezielle Berechtigungen erhalten: root Rechte erlangen ohne Passworteingabe. Dieses realisiere ich ueber sudo. Dafuer habe ich ebenfalls ein eigenes Modul „sudoers“ und darin wiederum die Klasse „wheel“. Diese sieht wie folgt aus:

class sudoers::wheel { include groups::wheel file { '/etc/sudoers.d/60_wheel': ensure => 'present', source => 'puppet:///modules/sudoers/etc/sudoers.d/60_wheel', owner => 'root', group => 'root', mode => '0440' } } |

Der zweite Ort an dem die Gruppe wheel konfiguriert ist. Spaetestens jetzt wuerde es zu Problemen kommen, wenn die Klasse wheel aus dem sudoers Modul UND der Nutzer mmuster zusammen auf einem Node konfiguriert sind. Mit den virtuellen Ressourcen hingegen klappt es.

Ach so, die /etc/sudoers.d/60_wheel sieht uebrigens so aus:

############################################################################# # # # !!! This file is managed by puppet, all manual changes will be lost !!! # # # ############################################################################# # # Members of the wheel group may gain root privileges without password # %wheel ALL = (ALL) NOPASSWD: ALL |